|

|

Модифікації мережі Фейстеля

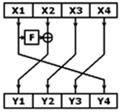

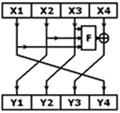

При великому розмірі блоків шифрування (128 біт і більше) реалізація такої мережі Фейстеля на 32-розрядних архітектурах може викликати ускладнення. Тому застосовуються модифіковані варіанти цієї конструкції. Звичайно використаються мережі з 4 розгалуженнями. На рисунку показані найпоширеніші модифікації. Також існують схеми, у яких довжини половинок L0 й R0 не збігаються. Вони називаються незбалансованими.

| Модифікації мережі Фейстеля | ||

Тип 1

Тип 1

|  Тип 2

Тип 2

|  Тип 3

Тип 3

|

Приклад реалізації мовою С

Загальний вид алгоритму шифрування, що використає мережу Фейстеля:

/* функція перетворення подблока по ключі (залежить від конкретного алгоритму)

subblock - преутворений подблок

key - ключ

значення, що повертається - перетворений блок*/int f(int subblock, int key);/*Шифрування відкритого тексту

left - лівий вхідний подблок

right - правий вхідний подблок

* key - масив ключів (по ключі на раунд)

rounds - кількість раундів*/void crypt(int *left, int *right, int rounds, int *key){ int i, temp; for(i = 0; i < rounds; i++) { temp = *right ^ f(*left, key[i]); *right = *left; *left = temp; }}/*Розшифрування тексту

left - лівий зашифрований підблок

right - правий зашифрований підблок*/void decrypt(int *left, int *right, int rounds, int *key) { int i, temp; for(i = rounds - 1; i >= 0; i--) { temp = *left ^ f(*right, key[i]); *left = *right; *right = temp; } }

Завдання:

1. Розробити програму, що реалізує симетричний блоковий алгоритм на основі мережі Фейстеля.

2. Підготувати та захистити звіт.

Література

1. В. Стоуллингс “Криптография и защита сетей – Принципы и практика”, Киев 2003

2. Мельник А.О., Ємець В.Ф., Попович Р. Сучасна криптографія. Основні поняття. Львів, БаК, 2003. – 144 с.

3. Menezes A., van Oorshot P., Vanstone S. Handbook of applied cryptography. CRC Press, 1997

4. Т.Коркішко, А.Мельник , В.Мельник. Алгоритми та процесори симетричного блокового шифрування – Львів, БаК, 2003.

Навчальне видання

Методичні вказівки

до циклу лабораторних робіт

з дисципліни

"Захист інформації в комп’ютерних системах"

для студентів базового напрямку 6.050102 “Комп’ютерна інженерія ”

Укладачі : Сокіл Володимир Михайлович,

Колодчак Ольга Михайлівна,

Андрух Андрій Анатолійович

Редактор

Комп’ютерне складання Сокіл В.М.,

Колодчак О.М.