|

|

Теоретическое обоснование

Данное практическое задание предполагает использование документа «Методика определения актуальных угроз безопасности персональных данных при их обработке в информационных системах персональных данных» разработана ФСТЭК России.

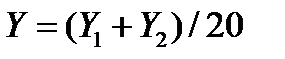

Коэффициент реализуемости угрозы Y будет определяться соотношением:  .

.

По значению коэффициента реализуемости угрозы Y формируется вербальная интерпретация реализуемости угрозы следующим образом:

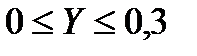

· если  , то возможность реализации угрозы признается низкой;

, то возможность реализации угрозы признается низкой;

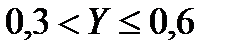

· если  , то возможность реализации угрозы признается средней;

, то возможность реализации угрозы признается средней;

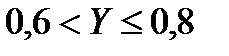

· если  , то возможность реализации угрозы признается высокой;

, то возможность реализации угрозы признается высокой;

· если  , то возможность реализации угрозы признается очень высокой.

, то возможность реализации угрозы признается очень высокой.

Пример: рассмотрим угрозу для ИСПДн и определим её актуальность для системы. Возьмём угрозу утечки видовой информации. Ранее мы уже рассчитали, что данная ИСПДн имеет уровень исходной защищенности средний, а числовой коэффициент Y1=5. Далее определим частоту (вероятность) реализации угрозы (Значение коэффициента Y2). Она будет иметь значение – маловероятно(0), поскольку в организации введён пропускной режим и ограничен доступ в помещение, где обрабатываются персональные данные. А также рабочие места организованы так, что нет возможности съёма информации по оптическому каналу. Теперь мы можем рассчитать коэффициент реализуемости угрозы по формуле  . Получаем Y=0.25 и определяем, что Y лежит в промежутке между 0 и 0.3, а, значит, возможность реализации угрозы признается низкой. Далее экспертным путём оцениваем опасность угрозы как среднюю - реализация угрозы может привести к негативным последствиям для субъектов персональных данных. Исходя из возможности реализации угрозы (низкая) и показателя опасности угрозы (средняя) делаем вывод, что данная угроза является неактуально для ИСПДн.

. Получаем Y=0.25 и определяем, что Y лежит в промежутке между 0 и 0.3, а, значит, возможность реализации угрозы признается низкой. Далее экспертным путём оцениваем опасность угрозы как среднюю - реализация угрозы может привести к негативным последствиям для субъектов персональных данных. Исходя из возможности реализации угрозы (низкая) и показателя опасности угрозы (средняя) делаем вывод, что данная угроза является неактуально для ИСПДн.

Результаты заносим в таблицу 6.

Таблица 6. Пример расчёта реализуемости и возможности реализации.

| Тип угроз безопасности ПДн | Коэффициент реализуемости угрозы (Y) | Возможность реализации |

| 1. Угрозы от утечки по техническим каналам | ||

| 1.1. Угрозы утечки акустической информации | 0,25 | низкая |

| 1.2. Угрозы утечки видовой информации | 0,25 | низкая |

| 1.3. Угрозы утечки информации по каналам ПЭМИН | 0,25 | низкая |

| 2. Угрозы несанкционированного доступа к информации | ||

| 2.1. Угрозы уничтожения, хищения аппаратных средств ИСПДн носителей информации путем физического доступа к элементам ИСПДн | ||

| 2.1.1. Кража ПЭВМ | 0,25 | низкая |

| 2.1.2. Кража носителей информации | 0,25 | низкая |

| 2.1.3. Кража ключей и атрибутов доступа | 0,25 | низкая |

| 2.1.4. Кражи, модификации, уничтожения информации | 0,25 | низкая |

| 2.1.5. Вывод из строя узлов ПЭВМ, каналов связи | 0,25 | низкая |

| 2.1.6. Несанкционированный доступ к информации при техническом обслуживании (ремонте, уничтожении) узлов ПЭВМ | 0,25 | низкая |

| 2.1.7. Несанкционированное отключение средств защиты | 0,25 | низкая |

| 2.2. Угрозы хищения, несанкционированной модификации или блокирования информации за счет несанкционированного доступа (НСД) с применением программно-аппаратных и программных средств (в том числе программно-математических воздействий) | ||

| 2.2.1. Действия вредоносных программ (вирусов) | 0,35 | средняя |

| 2.2.2. Недекларированные возможности системного ПО и ПО для обработки персональных данных | 0,35 | средняя |

| 2.2.3. Установка ПО, не связанного с исполнением служебных обязанностей | 0,25 | низкая |

| 2.3. Угрозы не преднамеренных действий пользователей и нарушений безопасности функционирования ИСПДн и систем защиты ПДн в ее составе из-за сбоев в программном обеспечении, а также от сбоев аппаратуры, из-за ненадежности элементов, сбоев электропитания и стихийного (ударов молний, пожаров, наводнений и т. п.) характера | ||

| 2.3.1. Утрата ключей и атрибутов доступа | 0,35 | средняя |

| 2.3.2. Непреднамеренная модификация (уничтожение) информации сотрудниками | 0,25 | низкая |

| 2.3.3. Непреднамеренное отключение средств защиты | 0,25 | низкая |

| 2.3.4. Выход из строя аппаратно-программных средств | 0,25 | низкая |

| 2.3.5. Сбой системы электроснабжения | 0,25 | низкая |

| 2.3.6. Стихийное бедствие | 0,25 | низкая |

| 2.4. Угрозы преднамеренных действий внутренних нарушителей | ||

| 2.4.1. Доступ к информации, копирование, модификация, уничтожение, лицами не допущенными к ее обработке | 0,35 | средняя |

| 2.4.2. Разглашение информации, копирование, модификация, уничтожение сотрудниками, допущенными к ее обработке | 0,5 | средняя |

| 2.5.Угрозы несанкционированного доступа по каналам связи | ||

| 2.5.1.Угроза «Анализ сетевого трафика» с перехватом передаваемой из ИСПДн и принимаемой из внешних сетей информации: | 0,35 | средняя |

| 2.5.1.1. Перехват за переделами с контролируемой зоны | 0,25 | низкая |

| 2.5.1.2. Перехват в пределах контролируемой зоны внешними нарушителями | 0,25 | низкая |

| 2.5.1.3.Перехват в пределах контролируемой зоны внутренними нарушителями. | 0,25 | низкая |

| 2.5.2.Угрозы сканирования, направленные на выявление типа или типов используемых операционных систем, сетевых адресов рабочих станций ИСПДн, топологии сети, открытых портов и служб, открытых соединений и др. | 0,35 | средняя |

| 2.5.3.Угрозы выявления паролей по сети | 0,25 | низкая |

| 2.5.4.Угрозы навязывание ложного маршрута сети | 0,25 | низкая |

| 2.5.5.Угрозы подмены доверенного объекта в сети | 0,25 | низкая |

| 2.5.6.Угрозы внедрения ложного объекта как в ИСПДн, так и во внешних сетях | 0,35 | средняя |

| 2.5.7.Угрозы типа «Отказ в обслуживании» | 0,35 | средняя |

| 2.5.8.Угрозы удаленного запуска приложений | 0,25 | низкая |

| 2.5.9.Угрозы внедрения по сети вредоносных программ | 0,25 | низкая |