|

|

Анализ программных решений для создания Интернет-шлюзов

Интернет-шлюз, как правило, это программное обеспечение, призванное организовать передачу трафика между разными сетями. Программа является рабочим инструментом системного администратора, позволяя ему контролировать трафик и действия сотрудников. Обычно Интернет-шлюз позволяет распределять доступ среди пользователей, вести учёт трафика, ограничивать доступ отдельным пользователям или группам пользователей к ресурсам в Интернет. Интернет-шлюз может содержать в себе прокси-сервер, межсетевой экран, почтовый сервер, шейпер, антивирус и другие сетевые утилиты. Интернет-шлюз может работать как на одном из компьютеров сети, так и на отдельном сервере. Шлюз устанавливается как программное обеспечение на машину с операционной системой, либо на пустой компьютер с развертыванием встроенной операционной системы.

Начнем работу с самого начала - с выбора операционной системы. Есть два основных варианта: ОС на ядре LINUX и ОС WINDOWS. Следует выбрать WINDOWS, если необходима легкость конфигурирования, разнообразие софта, привычная идеология системы.

К недостаткам же сервера на ОС Windows можно отнести повышенные требования к ресурсам, подверженность DoS-атакам, довольно малую стабильность в сети. Причем, время от времени находятся уязвимости, приводящие к полному выходу из строя сервера - от одной найденной уязвимости в WINDOWS SERVER 2003 серверы падали более полугода.

Про LINUX сервер хочется сказать следующее: настройка, конечно, сложнее WINDOWS, графический интерфейс не имеет такого развития и такой мощи, как в WINDOWS, да и не нужен он серверу, знания ОС и сетей у администратора должны быть довольно глубокими. К плюсам относят то, что настроенный и отточенный сервер будет служить верой и правдой многие месяцы. Очень многие задачи администратора в LINUX автоматизированы на уровне отдельных демонов, изучив которые, можно избавиться от рутинной работы.

Основные задачи, поставленные перед сервером-шлюзом, можно сформулировать так: давать пользователям локальной сети доступ в интернет, производить учет трафика каждого пользователя, защищать локальную сеть от атак извне.

Доступ в Интернет

Разделение и учет трафика можно организовать двумя основными путями: настройкой маршрутизации в связке с биллинговой системой или использованием прокси-сервера. Обе схемы равноправны и применяются достаточно широко. Сначала рассмотрим наиболее простую в реализации: использование прокси-сервера. Общий принцип такой: каждый пользователь ЛВС прописывает в браузере IP и порт прокси-сервера, после чего все запросы браузер отправляет на определенный порт LINUX сервера. Где программа-демон, слушающая этот порт, смотрит на IP отправителя и на конечную цель пакета и решает, что делать: для локальных запросов обработать сразу, а для запросов во внешние сети сначала посмотреть на внутренний кэш и только потом, не найдя там необходимых файлов, отправить запрос далее в интернет. Если же запрашиваемая страница есть в кэше прокси, она будет просто извлечена оттуда и отправлена пользователю.

Плюсы такой организации шлюза: легкость настройки, управления, бесплатность (прокси-сервер есть в любом дистрибутиве LINUX).

Минусы часто заставляют переходить на более высокий уровень, применяя полноценную биллинговую систему. Дело в том, что у прокси есть огромные ограничения. Основное это то, что поддерживаются только НТТР и FTP. Прокси-сервер заметно замедляет работу сетевого подключения в целом, ведь перед отправкой запроса в глобальную сеть, пакет подвергается анализу, а если таких пакетов очень много, сервер может задуматься надолго.

У биллинговых систем эти недостатки проявляются намного меньше. Так, учет может вестись по всем протоколам и портам, они не тормозят сервер при интенсивной работе пользователей в интернете, да и возможностей у них больше.

Сравнение биллинговых систем.

Для наших целей мы рассмотрим 2 вида интернет-шлюзов.

1. На платформе Microsoft Windows.

2. На платформе Linux.

На российском рынке существует большое количество продуктов на этих платформах, вот лишь небольшое их количество.

KERIO CONTROL (WINDOWS)

Возможности программы:

- управление полосой пропускания (балансировка каналов);

- надежная защита от хакерских атак;

- DHCP, DNS сервер;

- кеширующий PROXY сервер;

- клиент-серверная VPN-технология;

- мощные инструменты для управления доступом в Интернет на базе ISS Orange Web Filter;

- встраиваемое антивирусное ядро на выбор клиента;

- авторизация пользователей по IP, IP+MAC, WEB-авторизация;

- гибкие настройки и удобное управление: эти и многие другие уникальные особенности делают Kerio Control идеальным решением для защиты сети компании от враждебного Интернет-окружения.

Вывод: Удобная в настройке, можно создавать временные зоны для пользователей, а также для их групп, но зависимая от возможностей операционной системы WINDOWS, цена для среднестатистического офиса с численностью 25 человек составляет 30 000 руб без стоимости ОС WINDOWS.

TRAFFIC INSPECTOR (WINDOWS)

- лицензия Федеральной Службой по Техническому и Экспортному Контролю (ФСТЭК) на деятельность по разработке и производству средств защиты конфиденциальной информации;

- многоуровневая защита помимо сетевого экрана и антивирусной проверки трафика в состав Traffic Inspector входит система блокировки высокой сетевой активности, которая защищает и от еще неизвестных вирусов;

- простота установки и использования программа проста в установке и администрировании. Работая на операционной системе Microsoft Windows, не требует специальных настроек: все, что работало ранее, будет работать и после установки программы - потребуется только авторизация пользователей;

- универсальный набор функции. Функционал программы разнообразен: организация доступа, контроль и учет, правила, сетевой экран, прокси-сервер, блокировка рекламы, сайтов, спама, антивирусная защита, управление загрузкой канала, экономия затрат;

- маршрутизация трафика по нескольким провайдерам одновременно.

- модуль фильтрации рекламы, соц.виджетов и всплывающих окон: работает на любом браузере и любой платформе;

- фильтрация писем по RBL-спискам;

- поддержка зоны РФ в отчетах.

Ideco Internet Control Server (LINUX ISO)

- контроль доступа (авторизация по IP,MAC,WEB,AD,LDAP);

- защита и безопасность, межсетевой экран(Firewall);

- ограничение трафика;

- удаленное подключение, виртуальные частные сети;

- интеллектуальный QoS;

- DHCP, DNS, FTP-сервер;

- полноценный маршрутизатор;

- подключение к провайдерам, резервирование каналов;

- почтовый сервер с антивирусом и фильтрацией спама;

- корпоративный IM-сервер.

TRAFFPRO OFFICE (LINUX PACKAGE)

Программное средство позволяет:

- защищать сеть организации от внешних атак;

- использовать аварийное резервирование каналов интернет;

- использование двух провайдеров и более;

- централизованное управление филиалами организации;

- ограничивать доступ пользователей к ресурсам развлекательного характера;

- блокировка сайтов по спискам;

- балансировать трафик между сотрудниками для более качественного и экономного использования канала;

- ограничение скорости пользователям;

- блокировать вирусную активность;

- почтовый сервер, высококачественный шейпер и многое другое.

Анализ виртуальных локальных сетей VLAN

Всем коммутируемым сетям присуще одно ограничение. Поскольку коммутатор является устройством канального уровня, он не может знать, куда направлять широковещательные пакеты протоколов сетевого уровня. Хотя трафик с конкретными адресами (соединения "точка-точка") изолирован парой портов, широковещательные пакеты передаются во всю сеть (на каждый порт). Широковещательные пакеты – это пакеты, передаваемые на все узлы сети. Они необходимы для работы многих сетевых протоколов, таких как ARP, BOOTP или DHCP, с их помощью рабочая станция оповещает другие компьютеры о своем появлении в сети, так же широковещательные пакеты могут возникать из-за некорректно работающего сетевого адаптера. Широковещательные пакеты могут привести к насыщению полосы пропускания, особенно в крупных сетях. Для того, чтобы этого не происходило важно ограничить область распространения широковещательного трафика (эта область называется широковещательным доменом) - организовать небольшие широковещательные домены или виртуальные ЛВС (Virtual LAN, VLAN).

Виртуальной сетью называется логическая группа узлов сети, трафик которой, в том числе и широковещательный, на канальном уровне полностью изолирован от других узлов сети. Это означает, что передача кадров между разными виртуальными сетями на основании MAC-адреса невозможна, независимо от типа адреса - уникального, группового или широковещательного. В то же время, внутри виртуальной сети кадры передаются по технологии коммутации, то есть только на тот порт, который связан с адресом назначения кадра. Таким образом, с помощью виртуальных сетей решается проблема распространения широковещательных пакетов и вызываемых ими следствий, которые могут развиться в широковещательные штормы и существенно снизить производительность сети.

VLAN обладают следующими преимуществами:

• Гибкость внедрения VLAN являются эффективным способом группировки сетевых пользователей в виртуальные рабочие группы, несмотря на их физическое размещение в сети;

• VLAN обеспечивают возможность контроля широковещательных сообщений, что увеличивает полосу пропускания, доступную для пользователя;

• VLAN позволяют усилить безопасность сети, определив с помощью фильтров, настроенных на коммутаторе или маршрутизаторе, политику взаимодействия пользователей из разных виртуальных сетей.

В коммутаторах могут использоваться три типа VLAN:

• VLAN на базе портов;

• VLAN на базе MAC-адресов;

• VLAN на основе меток в дополнительном поле кадра – стандарт IEEE 802.1Q.

Организация VLAN на базе портов и MAC адресов, является устаревшей и не рекомендуется для применения в современных реализациях виртуальных сетей.

Метод организации VLAN на основе меток – тэгов, использует дополнительные поля кадра для хранения информации о принадлежности кадра при его перемещениях между коммутаторами сети.

Стандарт IEEE 802.1Q определяет изменения в структуре кадра Ethernet, позволяющие передавать информацию о VLAN по сети.

С точки зрения удобства и гибкости настроек, VLAN на основе меток является лучшим решением. Его основные преимущества:

Гибкость и удобство в настройке и изменении – можно создавать необходимые комбинации VLAN как в пределах одного коммутатора, так и во всей сети, построенной на коммутаторах с поддержкой стандарта IEEE 802.1Q. Способность добавления меток позволяет VLAN распространяться через множество 802.1Q-совместимых коммутаторов по одному физическому соединению.

Способность VLAN 802.1Q добавлять и извлекать метки из заголовков пакетов позволяет VLAN работать с коммутаторами и сетевыми адаптерами серверов и рабочих станций, которые не распознают метки.

Устройства разных производителей, поддерживающие стандарт могут работать вместе, не зависимо от какого-либо фирменного решения.

Не обязательно применять маршрутизаторы. Чтобы связать подсети на сетевом уровне, достаточно включить нужные порты в несколько VLAN, что обеспечит возможность обмена трафиком. Например, для организации доступа к серверу из различных VLAN, нужно включить порт коммутатора, к которому подключен сервер во все подсети. Единственное ограничение – сетевой адаптер сервера должен поддерживать стандарт IEEE 802.1Q.

В силу указанных свойств, VLAN на базе тэгов используются на практике гораздо чаще остальных типов, поэтому остановимся подробно на принципах работы такой схемы и вариантов, которые можно с ее помощью организовать.

Теги IEEE 802.1Q VLAN

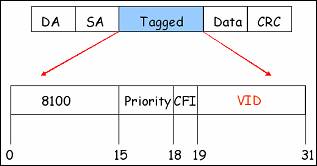

Рассмотрим структуру кадра Ethernet с добавленным маркером IEEE 802.1Q (Рисунок ). К кадру Ethernet добавлены четыре байта. Первые 2 байта с фиксированным значение 0х8100 определяют, что кадр содержит тег протокола IEEE 802.1Q/802.1p. Остальные 2 байта содержат следующую информацию:

• 3 бита приоритета передачи кодируют до восьми уровней

приоритета (от 0 до 7, где 7-наивысший приоритет), которые

используются в стандарте IEEE 802.1р;

• 1 бит Canonical Format Indicator (CFI), который зарезервирован

для обозначения кадров сетей других типов (Token Ring, FDDI),

передаваемых по магистрали Ethernet;

• 12-ти битный идентификатор VLAN - VLAN ID (VID),

определяющий, какой VLAN принадлежит трафик. Поскольку под

поле VID отведено 12 бит, то можно определить 4096 уникальных

VLAN.

Добавление тега в заголовок кадра делает кадр длиннее на 4 байта. Вся содержащаяся в исходном кадре информация сохраняется.

Рис 2.2 – «Маркированный кадр Ethernet»

Поскольку сформированный кадр несколько длиннее исходного, то должна быть заново вычислена контрольная сумма Cyclic Redundancy Check (CRC).

По результатам анализа аппаратных и программных средств и учитывая требования технического задания, был сформирован список из оборудования и программного обеспечения, удовлетворяющих требованиям.

1. Для программной реализации была выбрана платформа SuperMicro SYS-5016I-MR с ОС на ядре Linux, как наиболее производительное решение для построения программного маршрутизатора.

2. Коммутатор 2 уровня DES-1210-52, с большим количеством портов, наличием протокола 802.1Q, высокой скоростью коммутации, демократичной ценой и возможностью подключения к оптической магистрали при помощи специального модуля SFP. Позволяет использовать оптические сети провайдера для получения высокой скорости доступа к ресурсам интернет, разбить физическую сеть на логические сегменты VLAN .

3. Монтажное оборудование: шкафы, кабели и розетки, соответствующих требованиям стандарта IEEE 802.3.

4. Программный Интернет-шлюз Traffpro office, обеспечивающий требуемый функционал, простоту установки и низкую стоимость. Позволит отслеживать деятельность, считать трафик, вести статистику по каждому пользователю или группе пользователей. Благодаря интеллектуальному шейперу, возможно реализовать скоростные ограничения для каждой группы отдельно. Функция балансировки каналов, позволит в случае перегрузки или выхода из строя одного из каналов, сохранить доступ к сети интернет.

5. Организация сети VLAN протокола 802.1Q, позволит изолировать сегменты подсетей арендаторов на логическом уровне. При этом если арендаторы решат дополнительно арендовать помещение, создав там рабочую группу, то объединить группы в единый VLAN не составит труда.

ГЛАВА 3. ТРАНСПОРТНАЯ СЕТЬ

Типичный пример структуры глобальной компьютерной сети приведен на рис. 3. Здесь используются следующие обозначения: S (switch) - коммутаторы, К - компьютеры, R (router) - маршрутизаторы, MUX (multiplexor)- мультиплексор, UNI (User-Network Interface) - интерфейс пользователь - сеть и NNI (Network-Network Interface) - интерфейс сеть - сеть. Кроме того, офисная АТС обозначена аббревиатурой РВХ, а маленькими черными квадратиками - устройства DCE,о которых будет рассказано ниже.

Рис. 3 «Пример структуры глобальной сети»

Сеть строится на основе некоммутируемых (выделенных) каналов связи, которые соединяют коммутаторы глобальной сети между собой. Коммутаторы называют также центрами коммутации пакетов (ЦКП), то есть они являются коммутаторами пакетов, которые в разных технологиях глобальных сетей могут иметь и другие названия - кадры, ячейки cell. Как и в технологиях локальных сетей принципиальной разницы между этими единицами данных нет, однако в некоторых технологиях есть традиционные названия, которые к тому же часто отражают специфику обработки пакетов. Например, кадр технологии frame relay редко называют пакетом, поскольку он не инкапсулируется в кадр или пакет более низкого уровня и обрабатывается протоколом канального уровня.

Коммутаторы устанавливаются в тех географических пунктах, в которых требуется ответвление или слияние потоков данных конечных абонентов или магистральных каналов, переносящих данные многих абонентов. Естественно, выбор мест расположения коммутаторов определяется многими соображениями, в которые включается также возможность обслуживания коммутаторов квалифицированным персоналом, наличие выделенных каналов связи в данном пункте, надежность сети, определяемая избыточными связями между коммутаторами.

Абоненты сети подключаются к коммутаторам в общем случае также с помощью выделенных каналов связи. Эти каналы связи имеют более низкую пропускную способность, чем магистральные каналы, объединяющие коммутаторы, иначе сеть бы не справилась с потоками данных своих многочисленных пользователей. Для подключения конечных пользователей допускается использование коммутируемых каналов, то есть каналов телефонных сетей, хотя в таком случае качество транспортных услуг обычно ухудшается. Принципиально замена выделенного канала на коммутируемый ничего не меняет, но вносятся дополнительные задержки, отказы и разрывы канала по вине сети с коммутацией каналов, которая в таком случае становится промежуточным звеном между пользователем и сетью с коммутацией пакетов. Кроме того, в аналоговых телефонных сетях канал обычно имеет низкое качество из-за высокого уровня шумов. Применение коммутируемых каналов на магистральных связях коммутатор-коммутатор также возможно, но по тем же причинам весьма нежелательно.

В глобальной сети наличие большого количества абонентов с невысоким средним уровнем трафика весьма желательно - именно в этом случае начинают в наибольшей степени проявляться выгоды метода коммутации пакетов. Если же абонентов мало и каждый из них создает трафик большой интенсивности (по сравнению с возможностями каналов и коммутаторов сети), то равномерное распределение во времени пульсаций трафика становится маловероятным и для качественного обслуживания абонентов необходимо использовать сеть с низким коэффициентом нагрузки.

Конечные узлы глобальной сети более разнообразны, чем конечные узлы локальной сети. На рисунке показаны основные типы конечных узлов глобальной сети: отдельные компьютеры К, локальные сети, маршрутизаторы R и мультиплексоры MUX, которые используются для одновременной передачи по компьютерной сети данных и голоса (или изображения). Все эти устройства вырабатывают данные для передачи в глобальной сети, поэтому являются для нее устройствами типа DTE (Data Terminal Equipment). Локальная сеть отделена от глобальной маршрутизатором или удаленным мостом (который на рисунке не показан), поэтому для глобальной сети она представлена единым устройством DTE - портом маршрутизатора или моста.

При передаче данных через глобальную сеть мостыи маршрутизаторы, работают в соответствии с той же логикой, что и при соединении локальных сетей. Мосты, которые в этом случае называются удаленными мостами (remote bridges), строят таблицу МАС - адресов на основании проходящего через них трафика, и по данным этой таблицы принимают решение - передавать кадры в удаленную сеть или нет. В отличие от своих локальных собратьев, удаленные мосты выпускаются и сегодня, привлекая сетевых интеграторов тем, что их не нужно конфигурировать, а в удаленных офисах, где нет квалифицированного обслуживающего персонала, это свойство оказывается очень полезным. Маршрутизаторы принимают решение на основании номера сети пакета какого-либо протокола сетевого уровня (например, IP или IPX) и, если пакет нужно переправить следующему маршрутизатору по глобальной сети, например frame relay, упаковывают его в кадр этой сети, снабжают соответствующим аппаратным адресом следующего маршрутизатора и отправляют в глобальную сеть.

Мультиплексоры «голос - данные» предназначены для совмещения в рамках одной территориальной сети компьютерного и голосового трафиков. Так как рассматриваемая глобальная сеть передает данные в виде пакетов, то мультиплексоры «голос - данные», работающие на сети данного типа, упаковывают голосовую информацию в кадры или пакеты территориальной сети и передают их ближайшему коммутатору точно так же, как и любой конечный узел глобальной сети, то есть мост или маршрутизатор. Если глобальная сеть поддерживает приоритезацию трафика, то кадрам голосового трафика мультиплексор присваивает наивысший приоритет, чтобы коммутаторы обрабатывали и продвигали их в первую очередь. Приемный узел на другом конце глобальной сети также должен быть мультиплексором «голос - данные», который должен понять, что за тип данных находится в пакете - замеры голоса или пакеты компьютерных данных, - и отсортировать эти данные по своим выходам. Голосовые данные направляются офисной АТС, а компьютерные данные поступают через маршрутизатор в локальную сеть. Часто модуль мультиплексора «голос - данные» встраивается в маршрутизатор. Для передачи голоса в наибольшей степени подходят технологии, работающие с предварительным резервированием полосы пропускания для соединения абонентов, - frame relay, ATM.

Так как конечные узлы глобальной сети должны передавать данные по каналу связи определенного стандарта, то каждое устройство типа DTE требуется оснастить устройством типа DCE (Data Circuit terminating Equipment) которое обеспечивает необходимый протокол физического уровня данного канала. В зависимости от типа канала для связи с каналами глобальных сетей используются DCE трех основных типов: модемы для работы по выделенным и коммутируемым аналоговым каналам, устройства DSU/CSU для работы по цифровым выделенным каналам сетей технологии TDM и терминальные адаптеры (ТА) для работы по цифровым каналам сетей ISDN. Устройства DTE и DCE обобщенно называют оборудованием, размещаемым на территории абонента глобальной сети - Customer Premises Equipment, CPE.

Если предприятие не строит свою территориальную сеть, а пользуется услугами общественной, то внутренняя структура этой сети его не интересует. Для абонента общественной сети главное - это предоставляемые сетью услуги и четкое определение интерфейса взаимодействия с сетью, чтобы его оконечное оборудование и программное обеспечение корректно сопрягались с соответствующим оборудованием и программным обеспечением общественной сети.

Поэтому в глобальной сети обычно строго описан и стандартизован интерфейс «пользователь-сеть»(User-to-Network Interface, UNI). Это необходимо для того, чтобы пользователи могли без проблем подключаться к сети с помощью коммуникационного оборудования любого производителя, который соблюдает стандарт UNI данной технологии (например, Х.25).

Протоколы взаимодействия коммутаторов внутри глобальной сети, называемые интерфейсом «сеть-сеть» (Network-to-Network Interface, NNI), стандартизуются не всегда. Считается, что организация, создающая глобальную сеть, должна иметь свободу действий, чтобы самостоятельно решать, как должны взаимодействовать внутренние узлы сети между собой. В связи с этим внутренний интерфейс, в случае его стандартизации, носит название «сеть-сеть», а не «коммутатор-коммутатор», подчеркивая тот факт, что он должен использоваться в основном при взаимодействии двух территориальных сетей различных операторов. Тем не менее если стандарт NNI принимается, то в соответствии с ним обычно организуется взаимодействие всех коммутаторов сети, а не только пограничных.

ГЛАВА 4. ЭНЕРГОСНАБЖЕНИЕ УЗЛА